Feed cleverhans-blog [copy] http://www.cleverhans.io/feed.xml has loading error: cURL error 22: The requested URL returned error: 404

Feed Security (b)log [copy] http://securityblogru.livejournal.com/data/rss has loading error: cURL error 22: The requested URL returned error: 403 Forbidden

Feed [bodyawm] Богдан [copy] https://habr.com/ru/rss/users/bodyawm/articles/?fl=ru has loading error: cURL error 22: The requested URL returned error: 404

KDE: 30 years of the Linux desktop (glt26)

None

2026 is the 30th anniversary of KDE.

Thirty years is a remarkable milestone. This talk looks back at the history of the Linux desktop, with a special focus on KDE, revisiting our origins, examining the present, and offering a glimpse into the future.

Licensed to the public under https://creativecommons.org/licenses/by/4.0/

about this event: https://pretalx.linuxtage.at/glt26/talk/JJUQSM/

Video:glt26-691-eng-KDE_30_years_of_the_Linux_desktop_hd.mp4

Secure Boot und Linux - Geht doch (garnicht?) (glt26)

None

Was ist eigentlich Secure Boot und warum müssen wir das für eine Linux Installation deaktivieren? Oder ist das gar nicht notwendig? In diesem Vortrag möchte ich einen Einblick in das Thema Secure Boot liefern und wie wir auch unter Linux Secure Boot nutzen können und welche Vorteile das bringen kann.

Licensed to the public under https://creativecommons.org/licenses/by/4.0/

about this event: https://pretalx.linuxtage.at/glt26/talk/MXAFPZ/

Video:glt26-636-deu-Secure_Boot_und_Linux_-_Geht_doch_garnicht_hd.mp4

Tatort 🤡-IT (glt26)

None Im täglichen Geschäft kümmert sich der Vortragende unter anderem darum, dass die IT-Infrastruktur von diversen Kunden wie gewünscht und möglichst stressfrei funktioniert. Immer wieder gibt es dabei aber auch spannende Debugging- und Feuerwehr-Einsätze. Im Vortrag schauen wir einige dieser "sysadmin stories of things gone wrong" an. Es geht dabei u.a. um Firewalls, Backup-Software und Passwörter. Wir analysieren anhand dieser Geschichten, was konkret schief lief und welche Lektionen sich daraus lernen lassen. Und welche Fehler gilt es beim Betrieb von IT-Infrastruktur generell zu vermeiden, um nicht mit 🤡-IT zu enden? Der Vortrag erfordert *keine* speziellen Vorkenntnisse,...

From Video to Summary: An Open Source AI Workflow (glt26)

None Video content is everywhere, but extracting key information from hours of recordings is time-consuming. Cloud-based transcription and summarization services exist, but they come with privacy concerns, recurring costs, and dependency on external providers. What if you could run the entire pipeline on your own infrastructure? This talk demonstrates a complete, self-hosted workflow for transforming video content into text summaries using only open-source tools. Starting with video files, we extract audio, transcribe it using OpenAI's Whisper, and generate concise summaries with open large language models—all running on-premises without sending your data to third-party services. This is about...

Raspberry Pi vs. Thin Client: Home Assistant optimal betreiben (glt26)

None Der Vortrag beleuchtet den praktischen Einsatz von Raspberry Pi und Thin Clients als Plattformen für Home Assistant. Anhand realer Beispiele wird gezeigt, wo der Raspberry Pi seine Stärken hat – und in welchen Szenarien ein Thin Client in Kombination mit Proxmox und einer Home‑Assistant‑VM die robustere und sinnvollere Lösung darstellt. Neben einem Überblick über typische Hardware‑Setups folgt eine praxisnahe Anleitung über die Installation von Home Assistant unter Proxmox mit einem QCOW2‑Image und wichtiger Konfigurationsschritte. Danach werden konkrete Integrationen wie Shelly‑Geräte, MQTT‑Sensorik (AHOY-DTU und SHRDZM) und einfache Automatisierungsregeln vorgestellt. Zum Schluss wird noch ein Home‑Assistant‑Statusmonitor fürs...

Das Fediverse und Österreich: Was ist da eigentlich (nicht) los? (glt26)

None Eigentlich wäre sie da, die Alternative zu Big Tech in der Online-Kommunikation: Das Fediverse mit Diensten wie Mastodon, Pixelfed, Friendica oder Peertube entwickelt sich kontinuierlich weiter und ermöglicht eine Form der Kommunikation, die nicht von einigen wenigen Multimilliardären kontrolliert wird. Aber wo ist Österreich in diesem Bild? Wo sind die österreichischen Accounts? Die von Cory Doctorow als „Enshittification“ beschriebene Entwicklung großer Plattformen schreitet derweil mehr oder weniger ungestört voran: immer mehr Kommerzialisierung, Datenverwertung, undurchsichtige Algorithmen, politische Einflussnahme. Was wir bei X als Worst-Case-Szenario erlebt haben, ist keineswegs nur ein Einzelphänomen, sondern eher das problematische Wesen...

What can we learn from Android for other embedded Linux systems security? (glt26)

None Android has become the primary operating system for a significant part of the global population, and it uses Linux at its core. While the user space stack on top of the kernel is vastly different from the usual desktop distributions, lessons learnt in Android platform development are valuable to other (embedded) Linux systems. In particular, Android has pioneered the scaled deployment of a number of security measures, from application level sandboxing and permissions to fine-grained SELinux policies and dm-verity for system partition integrity. However, the most difficult challenge seems protecting against insider attacks, potentially...

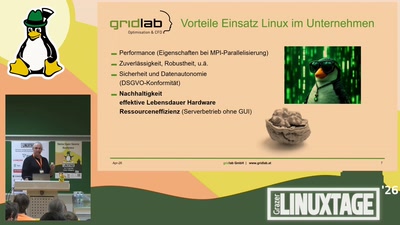

Warum müssen wir (noch) Windows verwenden? Erfahrungen zum langfristigen Einsatz von Linux in Kleinunternehmen (glt26)

None Nicht erst aufgrund der aktuellen Ereignisse, wodurch Schlagwörter wie ‚Digitale Souveränität‘ oder ‚Softwareautonomie‘ auf einmal in aller Munde sind, ist Linux eine interessante Alternative im professionellen Bereich. Während es sich im Serverbereich als stabil, zuverlässig und sicher durchgesetzt hat, findet es im Desktopbereich noch nicht die breite Verwendung. Obwohl es ursprünglich für diesen Zweck entwickelt wurde. Es gibt hier nach wie vor von vielen Anwendern, aber auch selbst unter IT-Fachleuten, Unwissen, Vorurteile und Unklarheiten, zum Einsatz von Linux in Unternehmen. Eine davon ist, dass Linux nur mit Aufwand oder nur im Serverbereich in...

Die Stärken des Device Mappers - von dm-cache bis dm-zoned (glt26)

None Der Device Mapper ist seit der Kernel-Version 2.6 – und somit seit mehr als 20 Jahren – Bestandteil des Linux-Kernels. Er ermöglicht die Bereitstellung virtueller Blockgeräte, indem er deren Adressraum auf andere Blockgeräte oder spezielle Funktionen abbildet. So kann er beispielsweise physische Blockgeräte wie Festplatten oder SSDs auf übergeordnete virtuelle Blockgeräte abbilden. Der Device Mapper bildet beispielsweise die Grundlage für den Logical Volume Manager (LVM), Linux-Software-RAIDs und die dm-crypt-Verschlüsselung. Daneben stehen noch weitere über 20 Targets für produktive bzw. Debugging-Zwecke bereit. Im Vortrag gibt Werner Fischer einen Überblick über sämtliche Targets. Zudem wird er auch...

BugTraq.Ru: Раздача вредоносных CPU-Z и HWMonitor

На Reddit заметили, что ссылки на скачивание популярных утилит CPU-Z и HWMonitor с официального сайта проекта CPUID ведут на хранящиеся в хранилище Cloudflare R2 вредоносные версии ("качественно затрояненные, с русским инсталлятором, завернутым в обертку из Inno Setup"). Предположительно атака стала возможной из-за получения доступа к API сайта; вредоносные версии раздавались 9-10 апреля в течение примерно 6 часов.

обсуждение | Telegram