Feed linux for devices [copy] http://www.linuxfordevices.com/rss-feeds-1.xml has loading error: cURL error 22: The requested URL returned error: 404

Feed SparkFun Electronics [copy] http://www.sparkfun.com/feeds/news has loading error: cURL error 22: The requested URL returned error: 405

Feed The RFID Weblog [copy] http://www.rfid-weblog.com/index.rss has loading error: cURL error 22: The requested URL returned error: 404 Not Found

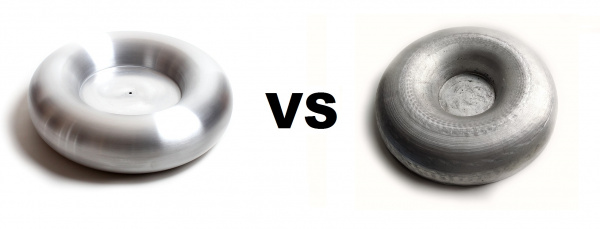

Как мы заказывали ротационный торчик.

Думаю, у всех иногда бывают весёлые истории. :)

Недавно мы попробовали наладить локальное производство тороидов ротационной вытяжкой в Украине.

Это вылилось ещё в то приключение, и думаю оно заслуживает больших деталей нежели пост на форумчике.

Здесь я напишу про нынешнее состояние индустрии ротационной вытяжки, которое явно не отличается и на остальном постсоветском пространстве, а так же почему практически ни на одной отечественной Тесле не встречается тороид по данной технологии. Поехали!

Читать дальше

Time safety is more important than memory safety

Why I don't like people claiming you should not start new projects in C

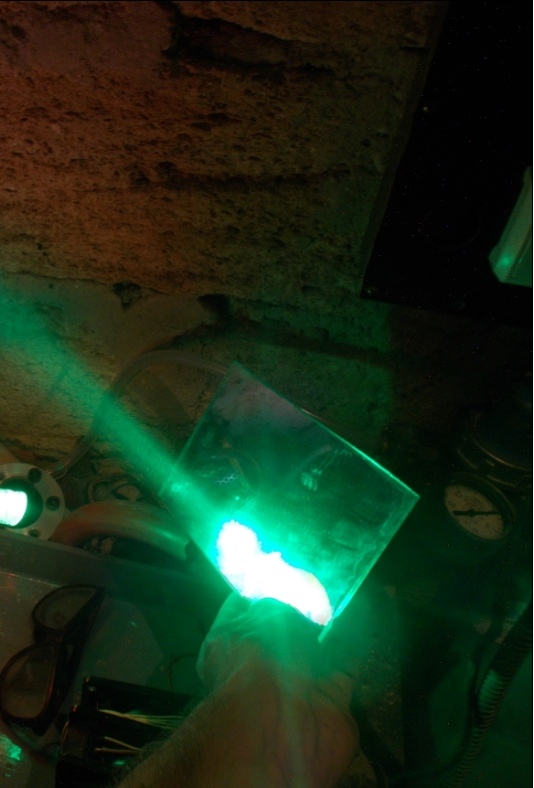

Самодельный лазер на парах хлорида меди

В одной из статей, посвященных моему лазеру на парах меди, на основе активного элемента УЛ-102 в комментариях был задан вопрос – а что же будет дальше? Дальше оставалось только найти способ сделать самостоятельно активный элемент лазера. И этот способ был найден. Об этом речь пойдет в сегодняшнем посте.

Читать дальше →

Its time to start giving back

PINE64’s commitment to giving back to the community, partner projects and the society has been outlined by TL Lim during our community meetup in Hyde Park, London on 18 August, 2018.

Meta: New Minisleep, site rebased

Tales of converting bash to POSIX shell scripts and a picture of my new crazy software sideproject.

Исследуем удивительный мир ферритов

Началось всё с того, что пропала из продажи марка ферритовых колец P4, производимая ACME Electronics Corporation.

Мы их успешно использовали в течении предыдущих 6-ти лет практически для всех ферромагнитных нужд, большинство из которых естественно составляла намотка GDT и токовых трансформаторов. :)

По сути, мы просто использовали ту марку феррита которая работает, и которую проще всего достать(P4 действительно продавались почти в каждом ларьке). Но на сегодняшний же день достать её всё более и более проблематично, так что пришла пора найти P4 замену.

Изначально я хотел лишь проверить сигналы с нескольких доступных в продаже колец, но с любопытством ситуация быстро переросла практически в собирательство любых...

Tools of the KNOB Attack

This week at USENIX three researchers published information about a new attack against classic Bluetooth. Known as KNOB, the attack takes advantage of a weakness in the Bluetooth specification to force target Bluetooth connections to use 8-bit encryption keys instead of larger keys that would be resilient against brute-force attack.

This weakness in classic Bluetooth (not Bluetooth Low Energy) is a big one. I don’t recall seeing such a significant vulnerability in Basic Rate Bluetooth security since pairing was improved with the introduction of Secure Simple Pairing in Core Specification v2.1 in 2007.

One of the things that intrigued me when I heard about the KNOB attack this week was that it...

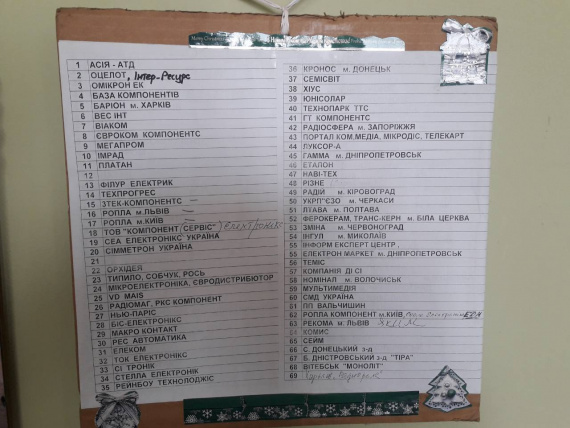

Обзор платформ поиска электронных компонентов

Итак, вы закончили разработку своей платы, и теперь пришло время приобрести компоненты, необходимые для воплощения проекта в жизнь. Как вы находите лучшие цены и проверяете наличие у поставщика на складе? Раньше я делал это трудным путем — посещая веб-сайт либо обзванивая каждого поставщика, записывая все цены. Список поставщиков выглядел примерно так:

Но навигация по сайту некоторых из поставщиков немного похожа на прохождение лабиринта, а многие и вовсе не предоставляют никакой информации. Есть ссылка на прайс, который обновлен в 2010 году, в котором тьма всевозможных наименований компонентов с примечаем “цену и наличие уточняйте”.

А потом я наткнулся на поисковые системы, специально предназначенные для...

August Update: London Meetup, PineTab News, SOEdge and More!

PineTab development prototype

July has been a busy month for all members of the PINE64 project. Between the updates to various systems, preparation of Pinebook Pro pre-orders and the subsequent launch, shipping of PineTab development kits as well as production of the PinePhone prototype, there has been little to no downtime. To this end I wish to publicly thank fireTwoOneNine for doing a hell of a job helping out, troubleshooting problems and setting up the systems necessary to keep the wheels turning. An awesome job and a huge thank you. Here is what is on this month’s update agenda:

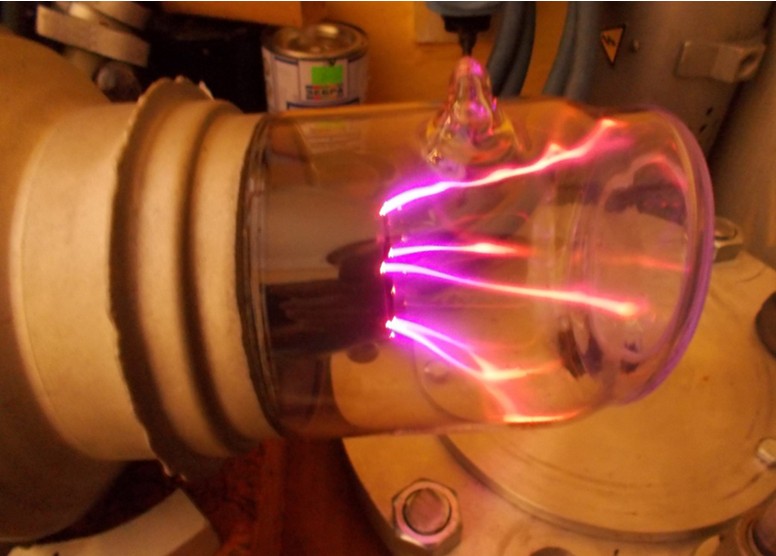

Самодельная лазерная установка на парах меди “Lightsaber” – часть 3, заключительная

Я решил составить краткую шуточную инструкцию для начинающих некромантов, которые захотят поднимать из мертвых лазеры на парах меди. Виктор Франкенштейн «вдыхал жизнь» в мертвецов, а мы проделаем то же самое с мертвой лазерной трубкой.

Читать дальше →